網(wǎng)絡(luò)安全研究人員發(fā)現(xiàn),一種新型的惡意程序正利用英特爾CPU中一項(xiàng)長(zhǎng)期存在但鮮為人知的硬件功能——處理器跟蹤(Processor Trace,簡(jiǎn)稱PT)技術(shù),成功避開(kāi)傳統(tǒng)安全軟件的檢測(cè),悄無(wú)聲息地竊取敏感數(shù)據(jù)。這一發(fā)現(xiàn)揭示了硬件級(jí)安全漏洞的潛在風(fēng)險(xiǎn),對(duì)個(gè)人、企業(yè)乃至國(guó)家安全構(gòu)成了新的威脅。

一、 隱蔽的通道:英特爾Processor Trace技術(shù)

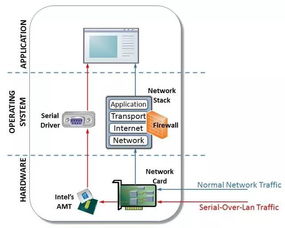

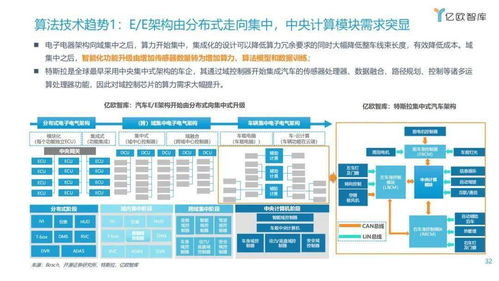

英特爾Processor Trace(PT)是內(nèi)置于現(xiàn)代英特爾CPU中的一項(xiàng)高性能調(diào)試和性能分析功能。其設(shè)計(jì)初衷是幫助開(kāi)發(fā)者和系統(tǒng)管理員以極低的性能開(kāi)銷,精確追蹤程序執(zhí)行時(shí)的指令流,用于深度調(diào)試、性能剖析和系統(tǒng)故障分析。與依賴軟件插樁的傳統(tǒng)方法不同,PT直接在硬件層面記錄分支指令(如跳轉(zhuǎn)、調(diào)用、返回)的地址,生成高度壓縮的日志,對(duì)系統(tǒng)正常運(yùn)行的影響微乎其微。

正是這種“高效”、“隱蔽”和“硬件實(shí)現(xiàn)”的特性,使其被惡意軟件開(kāi)發(fā)者盯上。攻擊者發(fā)現(xiàn),他們可以利用PT功能作為一條隱蔽的“側(cè)信道”,在不觸發(fā)基于行為或簽名檢測(cè)的安全軟件警報(bào)的情況下,竊取運(yùn)行中進(jìn)程的敏感信息。

二、 惡意程序的攻擊手法

- 權(quán)限獲取與功能啟用:惡意程序首先需要獲取足夠高的系統(tǒng)權(quán)限(通常是管理員或內(nèi)核權(quán)限)。一旦得逞,它便可通過(guò)特定的模型特定寄存器(MSR)或操作系統(tǒng)提供的接口,悄無(wú)聲息地啟用目標(biāo)進(jìn)程(如密碼管理器、加密通信軟件)的PT追蹤功能。這個(gè)過(guò)程本身可能被偽裝成合法的系統(tǒng)維護(hù)或驅(qū)動(dòng)更新行為。

- 數(shù)據(jù)竊取與重構(gòu):PT日志本身不直接包含數(shù)據(jù)內(nèi)容,但它忠實(shí)地記錄了程序執(zhí)行的路徑。通過(guò)分析這些分支指令序列(即控制流),結(jié)合對(duì)目標(biāo)軟件(如某個(gè)特定版本的瀏覽器或辦公軟件)內(nèi)部結(jié)構(gòu)的深入了解,攻擊者可以像拼圖一樣,重構(gòu)出程序正在處理的關(guān)鍵數(shù)據(jù)。例如,通過(guò)追蹤加解密函數(shù)庫(kù)中條件分支的執(zhí)行路徑差異,可能推斷出加密密鑰的比特位信息;通過(guò)追蹤輸入驗(yàn)證邏輯的路徑,可能推測(cè)出輸入的密碼或密鑰。

- 規(guī)避檢測(cè):由于PT是CPU的合法功能,且其數(shù)據(jù)收集發(fā)生在硬件層面,傳統(tǒng)基于軟件行為監(jiān)控、系統(tǒng)調(diào)用攔截或文件掃描的安全解決方案很難察覺(jué)到這種異常。惡意程序讀取PT日志數(shù)據(jù)的操作,也可能與正常的性能診斷工具行為相似,從而混入“白噪音”中。

三、 對(duì)網(wǎng)絡(luò)與技術(shù)服務(wù)的挑戰(zhàn)

這種攻擊方式給現(xiàn)有的網(wǎng)絡(luò)安全防護(hù)體系帶來(lái)了嚴(yán)峻挑戰(zhàn):

- 檢測(cè)困難:基于簽名和靜態(tài)分析的防病毒軟件幾乎無(wú)法識(shí)別這種攻擊,因?yàn)閻阂獯a本身可能并不包含明顯的惡意負(fù)載,其惡意行為在于對(duì)合法硬件功能的“濫用”。基于行為的檢測(cè)也需要更深的系統(tǒng)洞察力才能區(qū)分合法的PT使用與惡意的數(shù)據(jù)竊取。

- 威脅范圍廣:任何使用支持PT技術(shù)的英特爾處理器的系統(tǒng)(涵蓋大量服務(wù)器、個(gè)人電腦及部分物聯(lián)網(wǎng)設(shè)備)理論上都可能面臨此風(fēng)險(xiǎn)。云服務(wù)提供商、數(shù)據(jù)中心、金融機(jī)構(gòu)等依賴高性能英特爾CPU處理敏感數(shù)據(jù)的機(jī)構(gòu),風(fēng)險(xiǎn)尤為突出。

- 修復(fù)復(fù)雜:完全禁用PT功能可能影響系統(tǒng)的可維護(hù)性和性能分析能力,并非理想方案。更可行的方向是開(kāi)發(fā)能夠監(jiān)控PT MSR寄存器非法訪問(wèn)、檢測(cè)異常PT日志讀取模式的新型安全軟件或硬件增強(qiáng)功能。這需要安全廠商、操作系統(tǒng)開(kāi)發(fā)者和英特爾公司之間的緊密協(xié)作。

- 信任根基動(dòng)搖:此類攻擊利用了硬件“后門”(盡管是功能性的,而非故意預(yù)留的),動(dòng)搖了用戶對(duì)底層硬件安全性的信任,引發(fā)了關(guān)于硬件輔助安全機(jī)制是否可能被“武器化”的更深層憂慮。

四、 應(yīng)對(duì)建議與未來(lái)展望

- 及時(shí)更新:關(guān)注英特爾、操作系統(tǒng)廠商(如微軟、Linux發(fā)行版)以及安全軟件提供商發(fā)布的安全公告和補(bǔ)丁,及時(shí)更新系統(tǒng)、固件和安全軟件。

- 最小權(quán)限原則:嚴(yán)格實(shí)施賬戶權(quán)限管理,確保普通用戶和應(yīng)用不會(huì)擁有不必要的管理員或內(nèi)核級(jí)權(quán)限,增加惡意程序啟用PT功能的門檻。

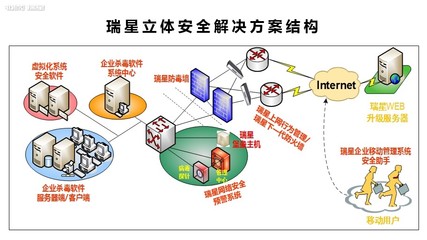

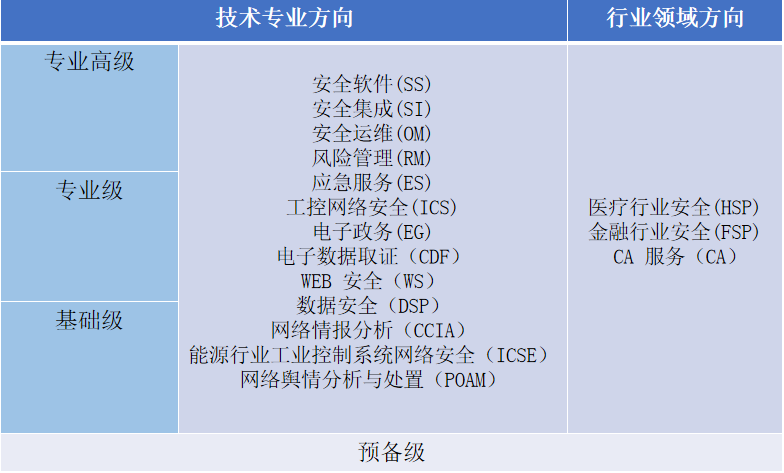

- 部署高級(jí)威脅防護(hù):考慮采用具備終端檢測(cè)與響應(yīng)(EDR)、異常行為分析、內(nèi)存保護(hù)等高級(jí)功能的網(wǎng)絡(luò)安全解決方案,這些方案更有可能識(shí)別出此類復(fù)雜、低特征的攻擊活動(dòng)。

- 硬件安全增強(qiáng):長(zhǎng)遠(yuǎn)來(lái)看,需要CPU廠商重新評(píng)估此類調(diào)試功能的訪問(wèn)控制機(jī)制。例如,引入更嚴(yán)格的權(quán)限隔離(如只有經(jīng)過(guò)數(shù)字簽名認(rèn)證的、可信的內(nèi)核驅(qū)動(dòng)才能配置PT),或在芯片層面加入針對(duì)此類濫用行為的監(jiān)控和報(bào)告硬件。

- 安全意識(shí):對(duì)運(yùn)維人員和安全團(tuán)隊(duì)進(jìn)行培訓(xùn),使其了解此類新型威脅,并在進(jìn)行系統(tǒng)性能診斷時(shí),對(duì)PT工具的使用保持警惕,確保其不被惡意軟件利用。

此次事件再次表明,在網(wǎng)絡(luò)攻防的博弈中,戰(zhàn)場(chǎng)正不斷向更底層的硬件領(lǐng)域延伸。它提醒我們,安全保障需要構(gòu)建一個(gè)從硬件、固件、操作系統(tǒng)到應(yīng)用層的、縱深協(xié)同的防御體系。對(duì)于網(wǎng)絡(luò)技術(shù)服務(wù)商而言,主動(dòng)洞察這些前沿威脅,升級(jí)防護(hù)策略,并為客戶提供及時(shí)的風(fēng)險(xiǎn)通告與緩解方案,是在日益復(fù)雜的網(wǎng)絡(luò)空間中保持可信賴性的關(guān)鍵。